Загрузчик GRUB2 в операционной системе Astra Linux 1.7.4 – это самый популярный загрузчик операционной системы в мире пользователей *nix.

Не трудно догадаться, что так как именно он осуществляет загрузку ядра Astra Linux, в его силах обойти многочисленные механизмы защиты операционной системы, при этом не наследив в её журналах.

Говоря проще, Вы можете вообще не настраивать механизмы защиты информации в операционной системе, если не настроите защиту загрузчика, так как все усилия будут тщетны.

Особенно в халатном отношении к загрузчику отмечаются системные администраторы операционных систем семейства Windows, в которых аналогичная тонкая настройка не требуется.

Самое страшное, что может сделать системный администратор Astra Linux – это задать простой пароль (от 1 до 8, пожалуй, самый популярный) или пароль из словаря и забыть про него. Попытки подбора пароля GRUB2 не регистрируются в системе, так как она ещё не загружена, но подбор вручную может и не потребоваться, ведь по умолчанию доступ к хешу пароля никак не ограничен.

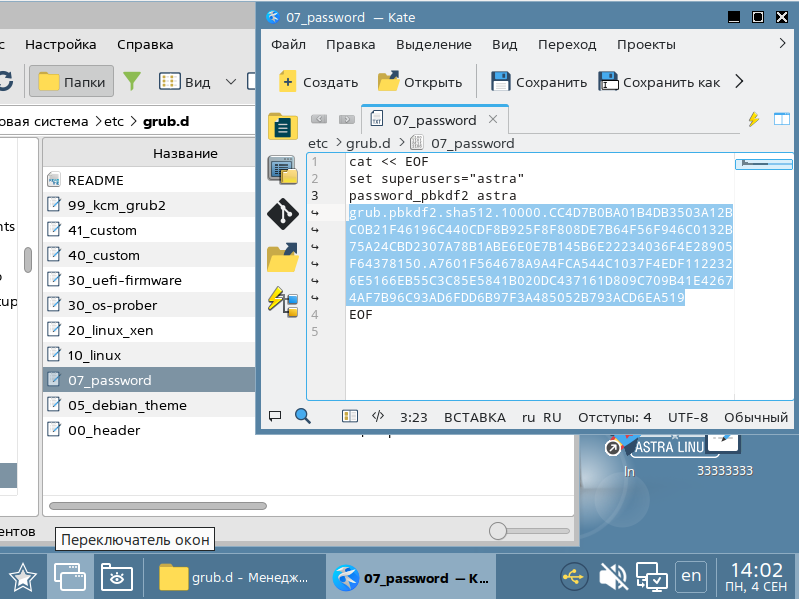

Как будет действовать злоумышленник? Даже с активированными “на полную катушку” механизмами защиты (запрет интерпретаторов, консоли, исполняемого бита, ЗПС…) достаточно просто открыть файловый менеджер, перейти в каталог /etc/grub.d, и посмотреть содержание файла “07_password”.

Что дальше? Печатать файл он не будет, так как вполне возможно в cupsd активировано теневое копирование распечатанных документов – сделает фото (если организационными методами ему позволено использовать смартфон) или куда проще – выпишет на лист (писать немного)

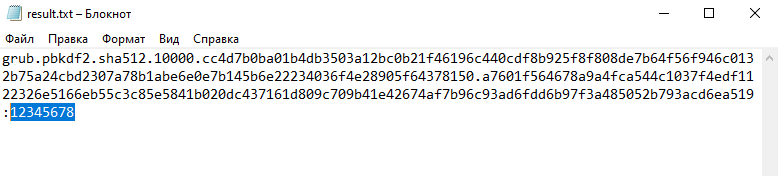

Что дальше? Использовать утилиту hashcat во взаимодействии со словарём.

Чтобы юные хакеры не использовали статью как руководство к действию, я просто выложу результат работы этой утилиты:

Как будем противодействовать указанным угрозам?

1.Установим сложный пароль и будем менять его в соответствии с регламентом нашей организации. Команда для смены пароля:

sudo grub-mkpasswd-pbkdf2

Появившийся хеш копируем в файл /etc/grub.d/07_password, заменяя старый.

2. Выполним команду для недопущения ознакомления пользователя с файлом хеша пароля (будьте внимательны, файл должен быть доступен на исполнение, иначе вы вообще останетесь без защиты, так как пароль станет пустым; не буду рассказывать, откуда я это знаю 🙂 ).

sudo chmod 750 /etc/grub.d/07_password

3. Принять меры к скрытию загрузчика, установив тайм-аут скрытия меню (убрав GRUB_HIDDEN_TIMEOUT=5 можно отключить выбор совсем, но лично я так не делаю, так как выполняю п.1 и 2 этого перечня) в файле /etc/default/grub:

GRUB_TIMEOUT=0

GRUB_HIDDEN_TIMEOUT=5

4. Внимание! Системным администраторам бюджетных организаций данный пункт НЕ читать, дабы не травмировать психику! 🙂

Организовать закупку аппаратных модулей доверенной загрузки (далее – АПМДЗ), способных отключить мышь и клавиатуру на этапе загрузки и не допустить ввод пароля в загрузчик.

После внесения изменений в параметры grub2 необходимо обновить загрузчик, выполнив команду:

sudo update-grub

Статья по настройке загрузчика есть также на официальном сайте Astra Wiki – перейти.

Вывод:

Настройка загрузчика операционной системы – важный этап в её настройке, который позволит исключить факт несанкционированного доступа со стороны внутреннего нарушителя.

Пренебрежение указанными требованиями ставит под угрозу всю систему независимо от количества настроенных механизмов защиты информации.

АПМДЗ позволяют исключить доступ к загрузчику при запуске компьютера.

Привет. Статья интересная. Вопрос. Коллеги угробили систему, на Астре, обновлением, а там стояло все, и СДЗ (флешка для загрузки). Подскажите пожалуйста, не корысти ради, а пользы для. Как сделать бэкап системы, когда есть средство доверенной загрузки и к нему есть доступ на уровне админа (суперпользователя)? Нужно его отключать в системе и подлезать рескузиллой, чтобы сделать образы разделов, а потом включать?

Спасибо

Привет. Попробуй рекомендации из статьи про установку астры на моноблоке.